Уязвимость в мессенджере MAX: независимые эксперты сообщают об открытом доступе к личным фото

В профильных IT-сообществах активно обсуждается серьезная проблема безопасности, связанная с популярным мессенджером MAX. По информации независимых исследователей кибербезопасности, в архитектуре веб-версии приложения обнаружена критическая брешь, ставящая под угрозу приватность переписок. Как заявляют специалисты, медиафайлы пользователей фактически лежат в открытом доступе, и для их просмотра не требуется ни взлом аккаунта, ни обход двухфакторной аутентификации. Достаточно лишь узнать прямую ссылку на изображение.

Ситуация усугубляется тем, что уязвимость, по словам аналитиков, до сих пор не закрыта разработчиками. В зоне риска находятся любые графические файлы: от безобидных мемов до фотографий паспортов, банковских карт и интимных снимков. Разбираемся, как технически устроена эта недоработка, почему эксперты бьют тревогу из-за открытых сетей Wi-Fi и почему обычное удаление сообщений вас не защитит.

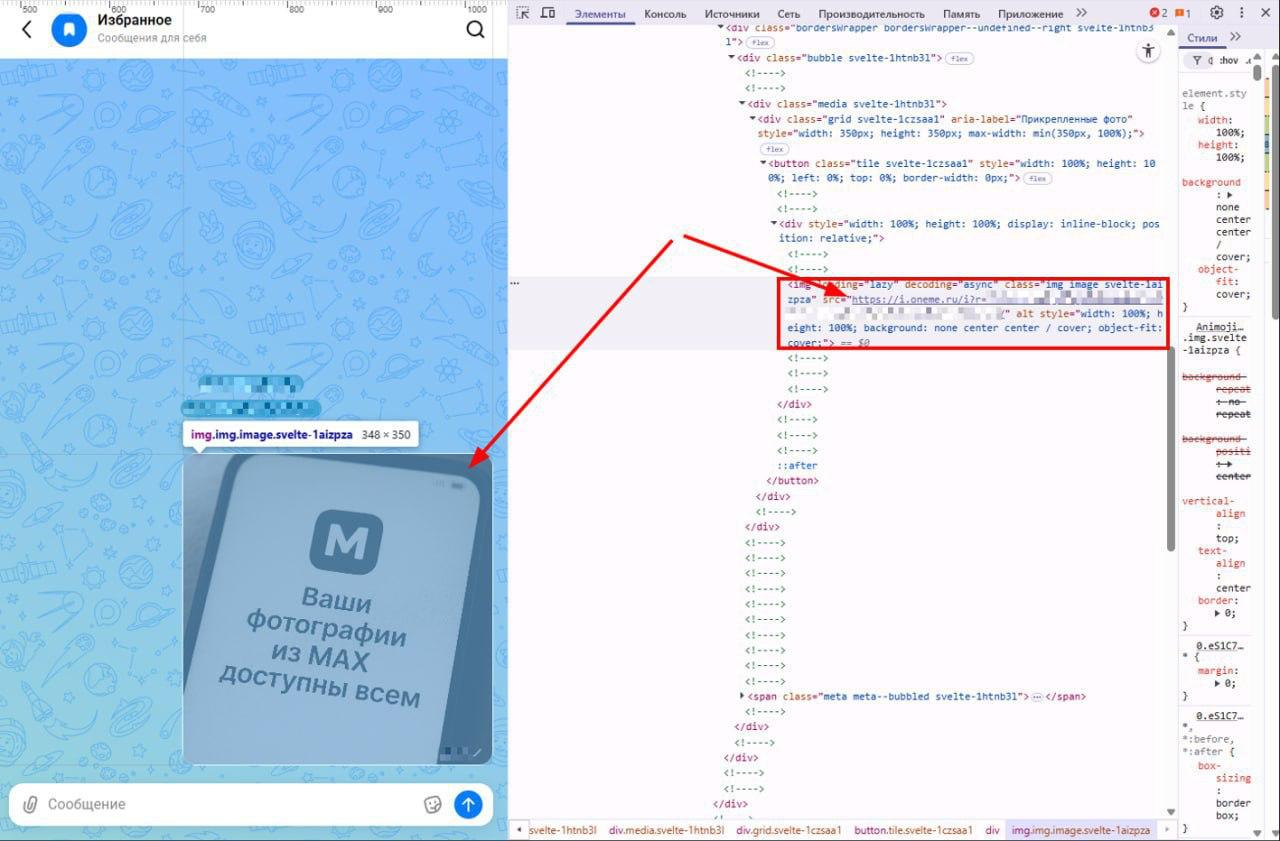

Техническая сторона проблемы: отсутствие проверки токенов

Согласно опубликованным техническим отчетам, суть уязвимости кроется в механизме работы веб-версии мессенджера MAX с медиафайлами. В сфере информационной безопасности подобный класс проблем часто называют IDOR (Insecure Direct Object Reference). Когда пользователь отправляет фотографию, она загружается на сервер хостинга и получает уникальный URL-адрес.

Исследователи подчеркивают, что при попытке открыть эту ссылку сервер платформы отдает файл без каких-либо проверок авторизации. Безопасная архитектура должна запрашивать токен сессии, чтобы убедиться, что картинку открывает именно участник диалога. Однако в случае с MAX, как утверждают IT-специалисты, сервер работает по принципу публичного фотохостинга. Любой человек, вставивший прямую ссылку в строку браузера, немедленно получает доступ к файлу с любого устройства.

Вектор атаки: как публичный Wi-Fi выдает ваши ссылки

Главный вопрос, который возникает у пользователей: как злоумышленник может узнать эту длинную и сложную ссылку? По данным экспертов, основным вектором перехвата становятся публичные сети Wi-Fi в кафе, торговых центрах или аэропортах. Когда человек открывает веб-версию MAX в открытой сети, его устройство начинает запрашивать медиафайлы по тем самым прямым адресам.

Специалисты по сетевой безопасности предупреждают, что перехватить подобный трафик в публичной точке доступа — тривиальная задача. Используя атаки типа Man-in-the-Middle (человек посередине) или банальные снифферы, злоумышленники могут собирать все проходящие через роутер URL-адреса. Им совершенно не нужны пароли от чужих аккаунтов или доступ к устройству жертвы. Достаточно скопировать перехваченные ссылки к себе и просматривать чужие архивы в спокойной обстановке.

Иллюзия удаления: почему файлы остаются на серверах

Еще одна тревожная деталь, на которую указывают аналитики — политика хранения данных на серверах мессенджера MAX. Проведенные тесты показали, что удаление компрометирующего фото из диалога не решает проблему. Нажатие кнопки удаления лишь убирает визуальное отображение картинки в интерфейсе клиента, в то время как сам файл продолжает физически существовать на сервере.

Этот феномен известен как soft delete, и он часто усугубляется кэшированием на CDN-серверах для ускорения загрузки. По сообщениям исследователей, файлы могут оставаться доступными по старым ссылкам значительное время после их «удаления» пользователем. Таким образом, если ссылка уже была перехвачена, попытки зачистить следы в самом чате оказываются абсолютно бесполезными.

Рекомендации IT-сообщества по защите данных

Пока официальные представители мессенджера MAX не выпустили патч, устраняющий этот архитектурный просчет, эксперты по кибербезопасности призывают пользователей к максимальной осторожности. Использование платформы для передачи чувствительной корпоративной или личной информации в текущих условиях сопряжено с неоправданными рисками.

Аналитики рекомендуют придерживаться следующих правил безопасности:

- Воздержаться от пересылки любых документов, сканов и личных фотографий через MAX до официального закрытия уязвимости.

- Категорически не использовать веб-версию мессенджера при подключении к публичным или незнакомым Wi-Fi сетям.

- При острой необходимости работы в общественных местах всегда использовать проверенные VPN-сервисы для шифрования всего исходящего трафика.

Ждем, когда разработчики мессенджера MAX исправят ошибку и дадут комментарий.